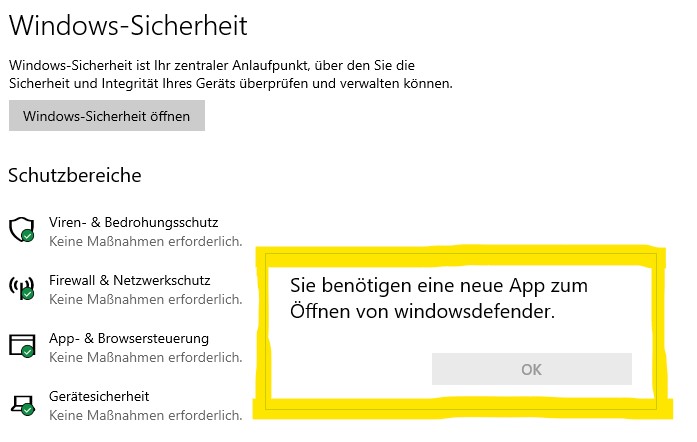

Abgesehen von der interessanten Schreibweise des Wortes „windowsdefender“ ist diese Meldung innerhalb der Windows „Einstellungen“ verwirrend. Ein Klick auf „Viren- & Bedrohungsschutz“ erzeugt ein neues In-App-Windows das unverrückbar behauptet:

Sie benötigen eine neue App zum Öffnen von windowsdefender

Die genaue Ursache dafür kennen wir nicht, aber wir haben diesen Effekt schon unter Windows 10, 11, Windows Server 2016, 2019 und 2022 gesehen. Es hilft in der Regel aber, einfach das zugehörige Appx-Paket neu zu registrieren.

Lösung (Windows Server, Windows 10)

Alle (!) Fenster der „Einstellungen“ App (auch von anderen Nutzern) schliessen, dann an der PowerShell „Als Administrator“ ausführen:

Add-AppxPackage -Register -DisableDevelopmentMode C:\Windows\SystemApps\Microsoft.Windows.SecHealthUI_cw5n1h2txyewy\AppxManifest.xmlDanach funkioniert der Zugriff sofort wieder.

Lösung (Windows 11, seltener)

Unter Windows 11 ist der Fehler manchmal etwas widerspenstiger und braucht zwischen Reset und Configure einen zusätzlichen Neustart:

Get-AppxPackage Microsoft.SecHealthUI -AllUsers | Reset-AppxPackageReboot 💬

Add-AppxPackage -Register -DisableDevelopmentMode C:\Windows\SystemApps\Microsoft.Windows.SecHealthUI_cw5n1h2txyewy\AppxManifest.xml